Reverse Engineering - .Net Programları

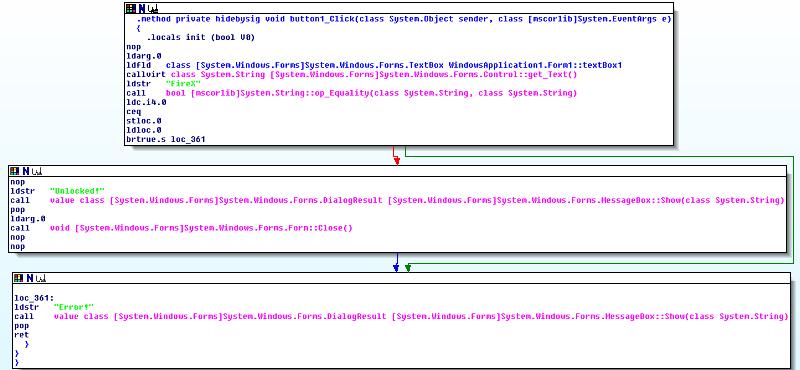

Programın bütün kaynak kodları karşımızda.Resimdede gördüğünüz üzere textbox’daki değer “FireX” string’i ile karşılaştırılmış.Doğru ise “Unlocked!” mesaj penceresi çıkıyor ve program kapanıyor.Yanlış ise hata mesajı veriyor.

“FireX” stringin’i aldıktan sonra yapılacak iş kalmıyor zaten.Bunun yerine programın seri numarasının doğru olup olmadığını kontrol eden bir fonksiyon düşünebiliriz.Buradaki kodları kopyalayıp kolayca bir keygen yapabiliriz.

Şimdiki amacımız program üstünde reverse engineering yapmak.Butona bastığımız zaman sadece “FireX” stringinin değil, girdiğimiz tüm değerlerin kabul olmasını sağlayacağız.Bunun için IDA isimli programımızı açarak işe başlıyoruz.

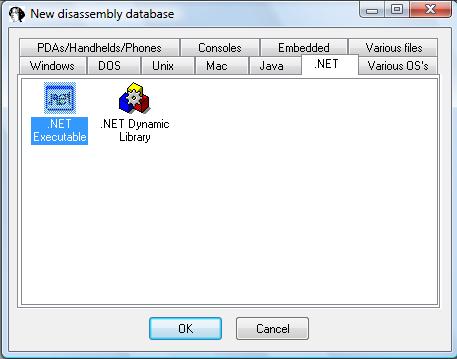

Yapacağımız adımlar karşımıza gelen mesaj penceresinde New butonuna tıklama ve karşımızdaki pencereden .Net tabını seçtikten sonra .Net Executable’ı seçmek.Oradanda dosyamızı seçiyoruz ve işlemlere devam ediyoruz.

Programımız analiz edildikten sonra functions tabını seçip button1_Click fonksiyonuna tıklıyoruz.Hatırlarsanız .Net Reflectorde bu fonksiyon ismini görmüştük.Burası önemli.Örneğin programı .Net Reflectorde açtığımızda ve yaptığımız incelemeler sonucunda “regcode” fonksiyonu içerisinde programın seri nosunun hesaplandığını görürsek daha sonra düzenleme yapabilmek için IDA’da açacağımız için bu fonksiyon ismini hatırlamalıyız.

button1_Click fonksiyonunu bulmuştuk şimdi fonksiyonu inceleyelim.Gördüğünüz üzere MSIL kodlarıyla birlikte şematik olarak karşımızda.

Hit: 6822

Yazar: anonim6918524